2022-08-23

1.7k

零信任架構(Zero Trust Architecture)備受資安圈與全球政府重視,不只是美國政府在近一年來提出具體規畫,台灣政府今年亦將開始行動,依據行政院國家資通安全會報技術服務中心,在7月中旬揭露相關資訊,並指出為了強化政府資安防護,導入零信任網路已經成為既定政策,目前確定將優先推動國內A級機關逐步導入。

什麼是零信任

零信任 (Zero Trust) 是一種建立在「持續驗證」這個概念上的網路安全模型,並且視「信任」為一項弱點,必須徹底拋棄那些傳統被默許的信任。傳統的資安觀念是「原則上信任,必要時才做驗證」,並依照群組來指派信任。反觀零信任做法則是「先進行驗證,通過後才加入信任」,而且每個使用者、裝置、應用程式..等等都必須個別通過驗證之後,才能獲得一次性的存取權限。這個模型最根本的不同在於每次的連線請求、以及每當風險等級有所改變時,都要再重新評估是否值得信任。導入零信任資安是可以有效降低駭客入侵的成功率,並且限縮駭客入侵的範圍。

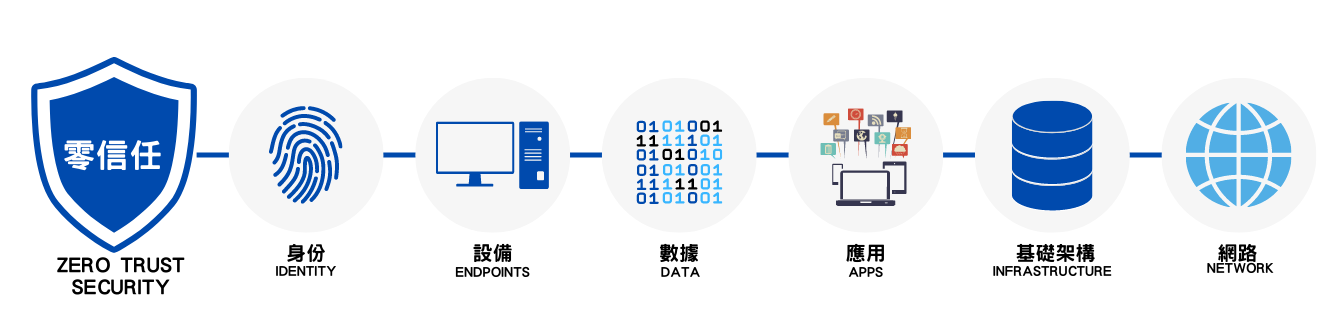

零信任五大重要元素

美國聯邦政府首席資訊官Clare Martorana發佈的一份聲明中對零信任架構做出進一步解釋,“永不信任,始終驗證。今天的零信任聲明是在向美國聯邦政府各級機構傳達出明確資訊,即不要預設信任在任何網路內外的設備及服務。”

並對各級機構授權,可以制定計劃以實施滿足行政令要求的零信任架構。如今有了新的指引及參考架構,美國白宮底下預算辦公室要求各機構將新的可交付成果納入計畫當中。

該辦公室在檔中要求,各級機構在2024年9月底之前實現五大“零信任安全目標”,並確保將這些目標加入至該機構實施計畫當中

- 身份:工作人員應使用內部身份訪問自己在工作中使用的應用程式。反網路釣魚多因素驗證則可保護這些員工免受複雜線上攻擊的影響。

- 設備:聯邦政府擁有其運營並授權供各級部門使用的每台設備的完整清單,可隨時偵測並回應設備上發生的安全事件。

- 網路:在網路環境中加密所有DNS請求與HTTP流量,並圍繞應用程式進行網路分層。聯邦政府確定辦公室可用於電子郵件傳輸加密的方案選項。

- 應用:將一切應用程式視為接入互聯網的應用程式,定期對應用進行嚴格測試,並歡迎各類外部漏洞評估報告。

- 數據:對資料進行徹底分類並加以保護方面採取統一的清晰、共用路徑。各級機構應使用雲安全服務以監控對自身敏感性資料的訪問,並實現業務範圍之內的日誌記錄與資訊共用。

企業如何階段導入零信任架構

台灣多半企業對零信任架構依然陌生,邁向零信任也不是一次就能到位,零信任的網路安全策略,演變至今,由NIST公布的SP 800-207標準文件,已成為各界瞭解Zero Trust的重要參考依據,建議企業可掌握四大要點:盤點使用者與資源、妥善部署資源、檢視權限並落實存取控制,以及掌握資源與使用者狀態。企業若想以最快方式完成這些要點,將資源集中是重要關鍵,並在前方設置相關次世代防火牆,做到資源動態配置與加強存取控制,另外,企業也應持續了解本身的環境狀態,持續引入資安趨勢概念來逐步強化。

▲NIST SP 800-207中列出了導入零信任架構步驟的建議

零信任最終目標:降低企業資料外洩、橫向移動攻擊的發生機率

小結

由於企業在數位轉型趨勢下萬物聯網,讓駭客入侵、病毒攻擊事件層出不窮,使得政府、企業都須將各資安組織建議的資安步驟列入必要的發展策略中。例如:零信任架構(ZTA)、上市櫃資通管理指引、IT/OT融合資安因應、供應鏈資安稽核..等。企業資安的治理將是在短中長期都得持續完善的重要政策,值得我們持續關注與落實。

---

本文作者陳仕祥,長期協助企業資料中心、網路、資訊安全整合評估規劃,深知企業在數位轉型會面對的挑戰及面臨的IT問題。曾擔任技術工程副理、加值整合規劃部經理、科技運維部協理、系統整合顧問等職務。目前為鼎新電腦 數位科技運營中心副總經理,經營《就享知-駭了沒? 還沒啦!》頻道。

駭了沒? 還沒啦!

182 Followers

延伸閱讀

駭了沒? 還沒啦!

182 Followers

我們使用本身的Cookie和第三方的Cookie進行分析,並根據您的瀏覽習慣和個人資料向您展示與您的偏好相關的廣告。如欲瞭解更多資訊,您可以查閱我們的隱私權政策。